Про Carberp я уже писал ни раз, но тут опять граждане отличились интересной активностью. Во первых на прошлой неделе была замечена аналитиками из Trusteer интересная вещь, что с определенной конфигурацией Carberp стал вымогать деньги у зараженных Facebook пользователей за вход.

И причем очень настойчиво их требовал уплатить в размере 20 Euro через Ukash:

Были мысли, что быть может новая модификация какая, но нет только специальный конфигурационный файл содержащий инжекты для Facebook. Выглядит этот конфигурационный файл так:

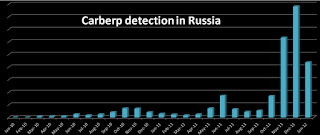

Причем данная модификация не использовала буткит функционал, но могла устанавливать его по запросу. При анализе модуля внедряемого в системные процессы стало понятно, что код этой библиотеки практически идентичен той, которая поставлялась сразу с буткитом. Немного смутила нас эта Facebook активность, ведь раньше большой любви к зарубежным сервисам и банкам Carberp не питал. Но тем не менее ранее были замечены атаки на следующие зарубежные банки: Bank of America, CityBank, HSBC, CHASE, Nordea. Возможно это далеко не все, но по крайней мере то, что лично видел в конфигах и запомнилось. Продолжая анализировать ситуацию возникла идея, а не изменил ли свой вектор распространения Carberp за последнее время. Вот статистика по обнаружениям в нашем регионе:

Как видно из вышеприведенных данных пиковым месяцем в прошлом году был декабрь, но январь не сдает своих позиций (с учетом того, что данные приведены на начало этой недели). Видимо связка Carberp + Blackhole по прежнему очень эффективна. С точки зрения регионализации наш регион только усилил свою долю с точки зрения количества инцидентов:

А если посмотреть на директорию со свежими веб-инжектами, то они по прежнему направлены на российские платежные системы и банки:

Ну и на десерт, нами был обнаружен интересный плагин (Win32/Mishigy.AB), который нацелен на осуществления DDoS атак. Умеет собственно не так много: HTTP/HTTPS, GET/POST и download flood. Написан этот плагин на Delphi и основан в основном на функционале компонента Synapse TCP/IP library. Местами очень напоминает нашумевшего в прошлом году бота Dirt Jumper (Win32/Delf.PYI), но по своему устройству значительно проще. Для примитивного способа противодействия система предотвращения DDoS атак используются многочисленные строки с юзер-агентами:

С таким количество зараженных пользователей исчисляющихся миллионами, даже такая простая реализация DDoS бота может быть очень серьезным оружием.

Комментариев нет:

Отправить комментарий